«Meltdown» tiene méritos suficientes para sacudir por completo al mundo de la informática, pero la mala noticia es que no se encuentra solo. También vino acompañado de «Spectre», una vulnerabilidad que en esencia alcanza a casi todos los procesadores con soporte de ejecución especulativa, y que pone a los expertos en seguridad de cabeza. Como si eso fuera poco, Spectre da lugar a toda una nueva serie de ataques, incluyendo uno vía JavaScript. Entonces, ¿qué tan vulnerables son los navegadores? Una nueva herramienta en línea de Tencent nos ayuda a averiguarlo.

La industria deberá trabajar por varios años para mitigar, contener, y finalmente eliminar los efectos de Meltdown y Spectre. Ambas vulnerabilidades pueden ser contenidas hasta cierto punto con la ayuda de parches, pero el precio es una pérdida de rendimiento en entornos de trabajo específicos. Las soluciones de fondo demandarán nuevas arquitecturas y nuevo hardware, por lo tanto, la prioridad de todos los responsables es reducir al mínimo el impacto en la velocidad. Desde un punto de vista técnico, Spectre es más difícil de explotar que Meltdown, y más difícil de neutralizar. Una de las estrategias disponibles es atacar a los principales exploits basados en Spectre con hotfixes, y algunos navegadores web han comenzado a adoptarlos.

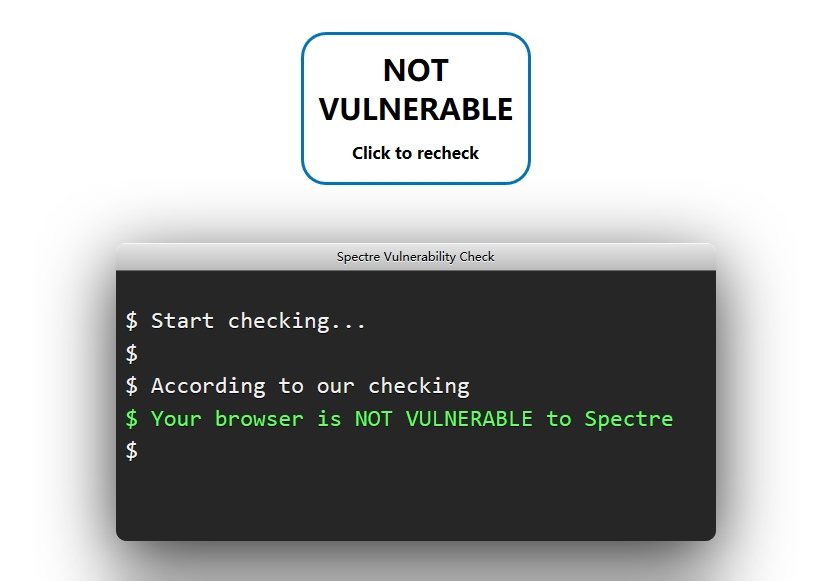

El problema es que no todos los navegadores están al día en cada caso, y si interpretamos correctamente la información sobre Spectre, afecta a ordenadores, servidores, dispositivos móviles y plataformas IoT que suelen quedar muy atrás en materia de actualizaciones. Una manera de verificar su estado es visitando el portal del laboratorio XuanWu de Tencent, y haciendo clic en el botón. Su chequeo es casi instantáneo, pero la descripción oficial nos obliga a tomar con pinzas el resultado. Si la herramienta reporta que el navegador es «vulnerable», eso es definitivamente cierto, sin embargo, el anuncio de «no vulnerable» no lo convierte en absoluto, ya que podrían existir otros exploits desconocidos allá afuera.

En líneas generales, las protecciones contra Spectre son un trabajo en progreso. Google distribuirá la primera ronda de parches para Google Chrome a partir del 23 de enero, pero también está la opción de activar el modo experimental «Strict Site Isolation». Por el lado de Firefox, el build estándar ya recibió ajustes, mientras que la edición ESR tendrá un update propio el 23. Paciencia.

No vulnerable 🙂

Mi pc con windows xp y procesador pentium 4 de 3 Ghz, no es vulnerable je je . . .

El internet explorer básico de Windows 10 no es vulnerable. No se que tan fiable sea ese test.

test poco fiable