La edición 2017 de la competencia Pwn2Own ha terminado, y lo que salió de ella mantendrá ocupados a los responsables del software afectado durante semanas (o tal vez meses). Once equipos y treinta ataques programados colocaron de rodillas a diferentes herramientas de alto perfil, entre las que se destacan Ubuntu con su primera participación, y recursos de Adobe como Reader y Flash. Sin embargo, el verdadero «coladero» de la fiesta fue Microsoft Edge, al que los hackers lograron manipular para escapar de una máquina virtual.

Pwn2Own 2017 repartió más de 800 mil dólares en tres días, y eso sin contar los ordenadores portátiles que los equipos participantes se llevaron a casa. La página oficial reporta un total de 51 bugs, que obviamente ya fueron presentados a los desarrolladores para que implementen los parches necesarios. Los equipos son cada vez más dedicados, astutos y creativos, encadenando vulnerabilidades con una naturalidad que da miedo. Por supuesto, hubo algunos retiros de último momento, fallos por exceder los límites de tiempo, y descalificaciones debido al uso de bugs ya informados, pero en lo que se refiere al resto… no dejaron títere con cabeza.

Quien se llevó una pizca de atención en el primer día fue Ubuntu, el cual cedió ante el equipo Chaitin Tech que aprovechó un bug en el kernel y obtuvo acceso root a través de la aplicación xcalc. La vulnerabilidad fue dentro de todo una de las más pequeñas, pero suficiente para adjudicar un premio de 15 mil dólares. Safari sufrió tres ataques exitosos y otro que fue reconocido en forma parcial, ya que el bug utilizado había sido eliminado en una versión beta posterior. Y Adobe no perdió su costumbre con grandes agujeros en Reader (que en un caso habilitó la ejecución de código remoto después de que el atacante combinó tres bugs), y Flash (elevación de privilegios).

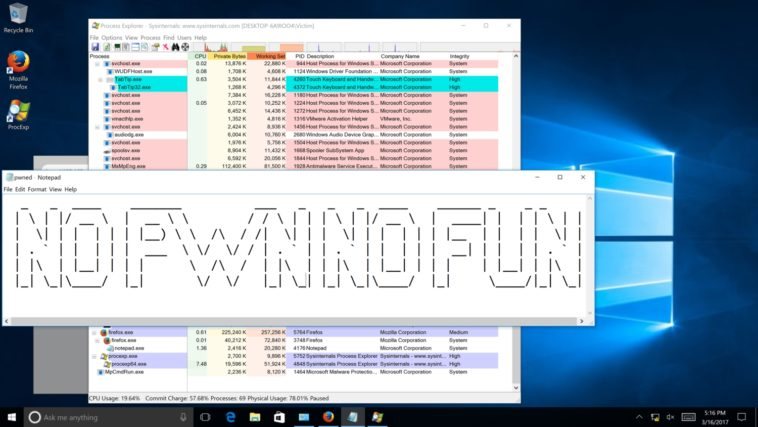

Pero la mandíbula de cristal por excelencia en el Pwn2Own 2017 la tuvo Microsoft Edge. El navegador integrado a Windows 10 fue superado en cinco oportunidades, comenzando el primer día cuando el Team Ether de Tencent Security escapó del sandbox con un bug lógico y una escritura arbitraria en el motor Chakra. El ataque más espectacular contra Edge llegó al tercer día, con los miembros de 360 Security escapando por completo de una máquina virtual. El primer paso fue combinar un bug en Chakra y en el kernel de Windows para lograr ejecución de código dentro del sandbox, y luego salir de él. Con el sistema huésped a su merced, 360 Security se filtró por un búfer sin inicializar en VMWare Workstation, obteniendo así acceso al sistema anfitrión. Este tridente le dio a 360 Security un total de 105 mil dólares, y los consagró ganadores (Tencent quedó muy cerca, y su propio escape de VMWare valió 100 mil dólares). Sabemos desde hace tiempo que el control de calidad en Microsoft se cayó a pedazos, pero lo de Edge en la Pwn2Own 2017 fue escandaloso. Espero que Redmond lance un update pronto.