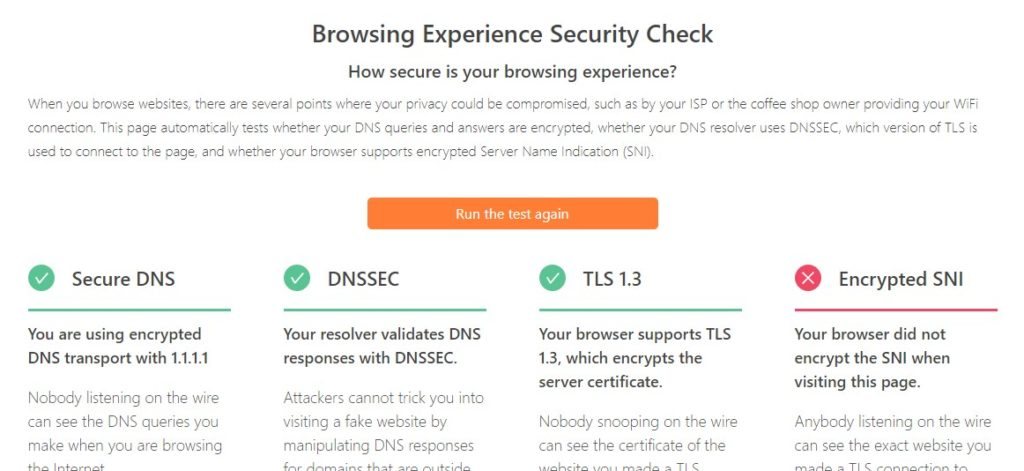

Desarrollar un perfil más privado y seguro de navegación debería ser prioritario para cualquiera, pero a veces simplemente no sabemos por dónde comenzar. La implementación de HTTPS en la gran mayoría de los sitios ha sido un paso muy importante, sin embargo, aún quedan varios aspectos por proteger, incluyendo a las solicitudes DNS. La gente de Cloudflare ofrece a su Browsing Experience Security Check, un sitio que verifica el estado general del DNS, la versión de TLS en uso, y si la función SNI se encuentra cifrada o no.

Proteger nuestras sesiones, reducir la huella digital, tener cuidado de no filtrar información personal accidentalmente… dicho de otro modo, desarrollar un buen comportamiento en materia de seguridad informática. No es sencillo, soy el primero en admitirlo, pero siempre podemos empezar por alguna parte. ¿Ejemplo? Adoptar un administrador de contraseñas. Repetir passwords es cómodo, y una pésima idea al mismo tiempo.

Puedes elegir una solución como KeePass (offline, gratuito y open source), o explorar nuestra lista de gestores recomendados. Tampoco es mala idea verificar la seguridad del navegador, especialmente al nivel del DNS. Las solicitudes expuestas revelan mucho sobre nuestra navegación diaria, y aquí es cuando interviene la gente de Cloudflare con su Browsing Experience Security Check.

Cómo verificar la seguridad del navegador

Muy fácil: Visita la página oficial de Cloudflare Browsing Experience Security Check, y haz clic en el botón Check My Browser. Los chequeos son cuatro: Si el DNS es seguro (compatible con DNS sobre HTTPS), si las extensiones DNSSEC están habilitadas (una capa de autenticidad e integridad extra que dificulta la inyección de registros DNS maliciosos), cuál es la versión activa de TLS (debería ser 1.3 como mínimo), y por último el cifrado de SNI o Server Name Indication. Al cifrar la función SNI, el usuario logra mantener en privado el nombre del host al que se conecta.

El único navegador que en estos momentos puede superar las cuatro pruebas de Cloudflare por sí solo es Firefox. El proceso requiere una visita al about:config, cambiar el valor de network.security.esni.enabled a «true», el de network.trr.mode a «2», y configurar network.trr.uri con la dirección «https://mozilla.cloudflare-dns.com/dns-query». DNSSEC y TLS 1.3 no presentan problemas en Chrome, pero Secure DNS necesita la ayuda de Simple DNSCrypt bajo Windows.

Los desarrolladores de Chrome ya se encuentran trabajando en el cifrado de SNI, y debería llegar a los builds estables pronto. Ahora, el hecho de que los navegadores sean «aprobados» por Cloudflare no garantiza que los dominios hayan hecho la tarea. La seguridad tiene que ser optimizada de ambos lados, y esto representa sólo a nuestra mitad.

Sitio oficial: Haz clic aquí

Muchas gracias.