El “spygate” se encuentra en uno de los momentos más calientes. Con la petición confirmada de asilo político en Ecuador para Edward Snowden, la colaboración de ciertas empresas, y una situación política que se deteriora rápidamente, aquellos que desean seguir una ruta similar a la de Snowden están sometidos a una presión mucho más intensa, especialmente desde el ángulo tecnológico. Por esta razón, un grupo de investigadores alemanes está desarrollando una plataforma de transferencia que ayude a filtrar datos sensibles, utilizando como camuflaje algo que existe en abundancia dentro de la Web: Publicidad.

A la hora de filtrar datos, uno podría pensar que mantener una conexión SSL a través de una red como Tor debería ser suficiente para protegerse. En la mayoría de los casos, eso es cierto. Pero en circunstancias como la exposición de Edward Snowden y el programa PRISM, los oponentes son agencias de seguridad nacional con presupuestos enormes y privilegios de acceso escalofriantes. Técnicamente, existen condiciones legales que deberían proteger a estos individuos que filtran información al público, pero eso no impide a un gobierno iniciar su propio mecanismo de persecución. De más está decirlo, es muy poco probable que Snowden vuelva a pisar territorio estadounidense. En otras palabras, el sigilo puede volverse contraproducente. Y para combatir eso, un grupo de investigadores en la Universidad Libre de Berlín han iniciado el desarrollo de AdLeaks, una plataforma con el objetivo de habilitar a cualquier persona a filtrar datos sensibles de forma segura y anónima.

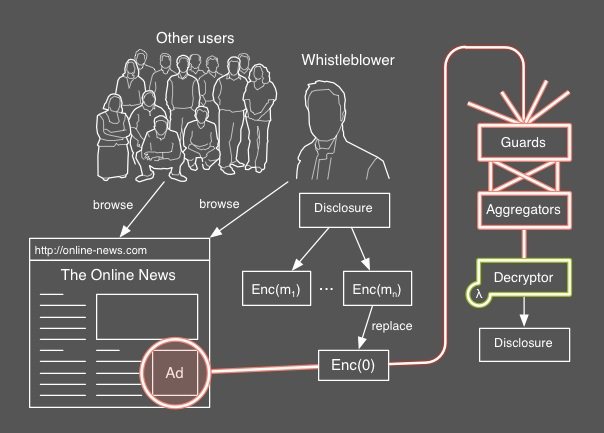

Básicamente, la idea es que AdLeaks puede ocultar mensajes dentro de un sistema de publicidad en línea. El sitio oficial explica que ciertos socios insertan anuncios de AdLeaks en sus páginas. Estos anuncios contienen un código que envía a AdLeaks mensajes vacíos cifrados con una clave pública, independientemente del navegador web que se utilice. Lo único que debe hacer el “topo” es reemplazar ese mensaje vacío (utilizando un script especial) con su propio mensaje cifrado. La filtración queda “camuflada” entre el resto del tráfico que es generado por los otros visitantes del sitio.

La teoría es muy buena, pero no hay que olvidar que AdLeaks es poco más que un proyecto de investigación en este momento. La limitación más importante de esta plataforma se encuentra en el tamaño propio de las filtraciones. Existen restricciones de ancho de banda, y una exposición a gran escala podría tomar semanas en ser transferida por completo, más allá de que la seguridad sea excelente.

Otro problema está en los servidores de AdLeaks. Una filtración nunca se convierte en tal si no llega al público, y la idea de una interrupción física en un servidor no puede ser descartada. El código de AdLeaks ya está disponible en GitHub, y se invita tanto a desarrolladores como a portales a participar en su fase de prueba inicial.

Creo que está muy interesante, pero podría asegurar que detrás de este proyecto estén los mismos gobiernos o agencias de seguridad, y que alguna forma inclusive les permita ubicar más rápido a quienes quieran liberar los leaks?

#1 Opino igual, una vez leí que la seguridad perfecta no es tener llaves complicadas, sinó mas bien quitar la puerta y levantar una pared…que ni el dueño pueda acceder.

Pobres ilusos los que confían en selinux en sus servidores linux y mas sabiendo quienes crearon y mantienen selinux…la mismisima NSA de USA.

Que les llueva finito…ilusos.

#1 Es codigo abierto, si asi lo crees eres libre de demostrarlo.

Me parece una iniciativa excelente, solo falta incentivar a la comunidad a participar del proyecto y en teoria el sistema podria adaptarse a las nececidades de seguridad del publico.